Instalación de Nextcloud + NGinx + PHP7 + MariaDB + Let's Encrypt en Ubuntu 18.04

Después de algunos años usando un VPS con Ubuntu 14.04, decidí que era hora de actualizar a Ubuntu 18.04. De paso, también decidí que mi NextCloud que hasta el momento usaba Apache2 y PHP5, debería correr con NGinx y PHP7. Además, no podía tampoco actualizar a la última versión de Nextcloud debido a paquetes tan viejos.

A continuación les mostraré los pasos que yo seguí para hacer la instalación de NextCloud y las configuraciones necesarias para que funcione a la primera, con todos los ajustes para que en el panel de control no nos salgan advertencias de que si falta esto o faltó configurar lo otro.

Todos los paquetes que voy a instalar están en los repositorios de Ubuntu. Estoy dando por sentado que estamos utilizando un servidor recién instalado, sin ninguna instalación o configuración previa.

Instalando NGinx

Comenzamos por la instalación del servidor web.$ sudo apt update $ sudo apt install nginx -yUna vez terminada la instalación, activamos NGinx:

$ sudo systemctl start nginx $ sudo systemctl enable nginx

Instalando PHP 7.2

Ahora pasamos a instalar todos los paquetes necesarios de PHP.$ sudo apt install php7.2-fpm php7.2-curl php7.2-cli php7.2-mysql php7.2-gd php7.2-iconv php7.2-xsl php7.2-json php7.2-intl php-pear php-imagick php7.2-dev php7.2-common php7.2-mbstring php7.2-zip php7.2-soap -yUna vez instalado, tenemos que editar dos ficheros, y en ambos descomentar o añadir las mismas opciones:

$ sudo cd /etc/php/7.2/ $ sudo nano fpm/php.ini $ sudo nano cli/php.iniAdentro de ambos ficheros, buscamos las dos opciones que muestro a continuación, las descomentamos y la ponemos de esta forma:

date.timezone = America/Chicago cgi.fix_pathinfo=1Guardamos y salimos del editor. Ahora editamos otro fichero:

fpm/pool.d/www.confY descomentamos todas estas opciones:

env[HOSTNAME] = $HOSTNAME env[PATH] = /usr/local/bin:/usr/bin:/bin env[TMP] = /tmp env[TMPDIR] = /tmp env[TEMP] = /tmpReiniciamos y activamos PHP:

$ sudo systemctl restart php7.1-fpm $ sudo systemctl enable php7.1-fpmPara que Nextcloud trabaje mejor, vamos a usar APCU para cachear todo y aunque hay varias formas de instalar php-apcu (que de hecho está en los repositorios) yo lo hice de la siguiente manera:

$ sudo pecl install apcuY una vez que se instale, añadimos la extensión a los módulos de PHP:

$ sudo echo "extension = apcu.so" | sudo tee -a /etc/php/7.2/mods-available/apcu.iniLuego creamos unos enlaces simbólicos que serán necesarios:

$ sudo ln -s /etc/php/7.2/mods-available/apcu.ini /etc/php/7.2/fpm/conf.d/30-apcu.ini $ sudo ln -s /etc/php/7.2/mods-available/apcu.ini /etc/php/7.2/cli/conf.d/30-apcu.iniVolvemos a reiniciar PHP:

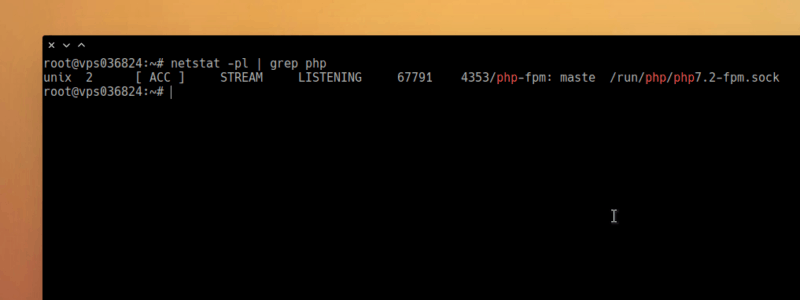

$ sudo systemctl restart php7.1-fpmPara comprobar que PHP está funcionando ejecutamos:

netstat -pl | grep php

Instalando MariaDB

Ahora instalamos MariaDB:$ sudo apt install mariadb-server mariadb-client -yY una vez instalado aseguramos la instalación:

$ sudo mysql_secure_installationY seleccionamos las siguientes opciones:

Remove anonymous users? (Press y|Y for Yes, any other key for No) : Y Disallow root login remotely? (Press y|Y for Yes, any other key for No) : Y Remove test database and access to it? (Press y|Y for Yes, any other key for No) : Y Reload privilege tables now? (Press y|Y for Yes, any other key for No) : YAccedemos a MariaDB con el comando:

$ mysql -u root -pColocamos el password que le pusimos a root en MariaDB y una vez dentro ejecutamos lo siguiente:

CREATE DATABASE nextcloud; CREATE USER nextclouduser@localhost IDENTIFIED BY 'tucontraseña'; GRANT ALL PRIVILEGES ON nextcloud.* TO nextclouduser@localhost IDENTIFIED BY 'tucontraseña'; FLUSH PRIVILEGES;y eso es todo.

Instalando Let's Encrypt

Estamos suponiendo que vamos a instalar el certificado SSL en un servidor que está de cara a Internet. Si es algo local, pueden ejecutar un certificado autofirmado.$ sudo apt install letsencrypt -yDetenemos a NGinx:

$ sudo systemctl stop nginxY luego ejecutamos este comando:

$ sudo certbot certonly --standalone -d tudominio.ltdNos va a pedir un correo para avisarnos cuando necesitemos renovar el certificado. Aceptamos las condiciones y se deben generar un par de ficheros dentro de la carpeta /etc/letsencrypt/live/tudominio.ltd/

Instalando Nextcloud

Vamos a proceder a instalar Nextcloud, pero primero un par de utilidades:sudo apt install wget unzip zip -yAhora descargamos la última versión:

cd /var/www/html/ wget https://download.nextcloud.com/server/releases/latest.zipLo descomprimimos y creamos la carpeta data donde irán nuestros ficheros:

unzip latest.zip mkdir -p nextcloud/data/Le cambiamos el propietario a la carpeta de Nextcloud:

chown -R www-data:www-data /var/www/html/nextcloud/

Creando el VirtualHost en Nginx

cd /etc/nginx/sites-available/ nano nextcloudAl fichero creado le ponemos esto adentro:

upstream php-handler {

server unix:/run/php/php7.2-fpm.sock;

}

server {

listen 80;

listen [::]:80;

server_name tudominio.ltd;

return 301 https://$server_name$request_uri;

}

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

server_name tudominio.ltd;

ssl_certificate /etc/letsencrypt/live/tudominio.ltd/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/tudominio.ltd/privkey.pem;

# Add headers to serve security related headers

add_header Strict-Transport-Security "max-age=15552000";

add_header X-Content-Type-Options nosniff;

add_header X-XSS-Protection "1; mode=block";

add_header X-Robots-Tag none;

add_header X-Download-Options noopen;

add_header X-Permitted-Cross-Domain-Policies none;

add_header Referrer-Policy "no-referrer";

root /var/www/html/nextcloud/;

location = /robots.txt {

allow all;

log_not_found off;

access_log off;

}

location = /.well-known/carddav {

return 301 $scheme://$host/remote.php/dav;

}

location = /.well-known/caldav {

return 301 $scheme://$host/remote.php/dav;

}

client_max_body_size 512M;

fastcgi_buffers 64 4K;

gzip on;

gzip_vary on;

gzip_comp_level 4;

gzip_min_length 256;

gzip_proxied expired no-cache no-store private no_last_modified no_etag auth;

gzip_types application/atom+xml application/javascript application/json application/ld+json application/manifest+json application/rss+xml application/vnd.geo+json application/vnd.ms-fontobject application/x-font-ttf application/x-web-app-manifest+json application/xhtml+xml application/xml font/opentype image/bmp image/svg+xml image/x-icon text/cache-manifest text/css text/plain text/vcard text/vnd.rim.location.xloc text/vtt text/x-component text/x-cross-domain-policy;

location / {

rewrite ^ /index.php$uri;

}

location ~ ^/(?:build|tests|config|lib|3rdparty|templates|data)/ {

deny all;

}

location ~ ^/(?:\.|autotest|occ|issue|indie|db_|console) {

deny all;

}

location ~ ^/(?:index|remote|public|cron|core/ajax/update|status|ocs/v[12]|updater/.+|ocs-provider/.+)\.php(?:$|/) {

fastcgi_split_path_info ^(.+\.php)(/.*)$;

include fastcgi_params;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

fastcgi_param PATH_INFO $fastcgi_path_info;

fastcgi_param HTTPS on;

#Avoid sending the security headers twice

fastcgi_param modHeadersAvailable true;

fastcgi_param front_controller_active true;

fastcgi_pass php-handler;

fastcgi_intercept_errors on;

fastcgi_request_buffering off;

}

location ~ ^/(?:updater|ocs-provider)(?:$|/) {

try_files $uri/ =404;

index index.php;

}

location ~ \.(?:css|js|woff|svg|gif)$ {

try_files $uri /index.php$uri$is_args$args;

add_header Cache-Control "public, max-age=15778463";

add_header X-Content-Type-Options nosniff;

add_header X-XSS-Protection "1; mode=block";

add_header X-Robots-Tag none;

add_header X-Download-Options noopen;

add_header X-Permitted-Cross-Domain-Policies none;

access_log off;

}

location ~ \.(?:png|html|ttf|ico|jpg|jpeg)$ {

try_files $uri /index.php$uri$is_args$args;

access_log off;

}

}

El fichero /etc/nginx/nginx.conf debe verse de esta forma:

user www-data;

worker_processes auto;

pid /run/nginx.pid;

include /etc/nginx/modules-enabled/*.conf;

events {

worker_connections 768;

# multi_accept on;

}

http {

##

# Basic Settings

##

sendfile on;

tcp_nopush on;

tcp_nodelay on;

keepalive_timeout 65;

types_hash_max_size 2048;

server_tokens off;

# server_names_hash_bucket_size 64;

# server_name_in_redirect off;

include /etc/nginx/mime.types;

default_type application/octet-stream;

##

# SSL Settings

##

ssl_protocols TLSv1 TLSv1.1 TLSv1.2; # Dropping SSLv3, ref: POODLE

ssl_prefer_server_ciphers on;

##

# Logging Settings

##

access_log /var/log/nginx/access.log;

error_log /var/log/nginx/error.log;

##

# Gzip Settings

##

gzip on;

# gzip_vary on;

# gzip_proxied any;

# gzip_comp_level 6;

# gzip_buffers 16 8k;

# gzip_http_version 1.1;

# gzip_types text/plain text/css application/json application/javascript text/xml application/xml application/xml+rss text/javascript;

##

# Virtual Host Configs

##

include /etc/nginx/conf.d/*.conf;

include /etc/nginx/sites-enabled/*;

}

Ahora creamos un enlace simbólico para activar nuestro VHost:

ln -s /etc/nginx/sites-available/nextcloud /etc/nginx/sites-enabled/ nginx -tY por último reiniciamos NGinx y PHP

service restart nginx service restart php7.1-fpmEn este punto ya podemos acceder a tudominio.ltd e instalar nuestro Nextcloud usando por supuesto, los datos de la base de datos y la ruta de la carpeta de instalación.

Configurando UFW

Activamos el Firewall y permitimos los puertos necesarios para que todo funcione:$ sudo ufw allow ssh $ sudo ufw allow http $ sudo ufw allow https $ sudo ufw enable

Instalamos Fail2ban

Ahora instalamos Fail2Ban para el que se haga el chistoso de querer acceder por SSH a nuestro servidor:$ sudo apt install fail2ban sendmailLuego creamos el fichero

$ sudo touch /etc/fail2ban/jail.localY le ponemos esto adentro:

[DEFAULT] # email address to receive notifications. destemail = elavdeveloper@gmail.com # the email address from which to send emails. sender = root@ # name on the notification emails. sendername = Fail2Ban # email transfer agent to use. mta = sendmail # see action.d/ufw.conf actionban = ufw.conf # see action.d/ufw.conf actionunban = ufw.conf [sshd] enabled = true port = 6222 filter = sshd logpath = /var/log/auth.log # the length of time between login attempts for maxretry. findtime = 600 # attempts from a single ip before a ban is imposed. maxretry = 5 # the number of seconds that a host is banned for. bantime = 600 ignoreip = 127.0.0.1/8 70.X.X.X 71.X.X.XDonde dice 70.X.X.X deben poner las IP que son confiables y que no caerán en las jaulas. Activamos Fail2ban:

sudo systemctl restart fail2ban sudo systemctl enable fail2ban

Cambiando el puerto de SSH

Ya que estamos, cambiemos también el puerto de acceso de SSH. Editamos el fichero nano /etc/ssh/sshd_config y cambiamos la opción del puertoPort 22por

Port 5122O el número que se te ocurra y que por supuesto ya no esté ocupado por otro puerto. Reiniciamos SSH y hemos terminado